| Cette Beez Conférence « « Sécurité de l’information, Pourquoi et comment au quotidien, les bons réflexes !» a été animée le 27/04/2026, par Gaetan Vecchio (Membre association Beeznet, Expert engagés , Dirigeant de SMIG), à l’attention : – des experts engagés beeznet, – des membres de l’association Beeznet, – et de leurs invités. Merci à Allan, Mak, Christophe, Emmanuel, Miguel, Pierre, Vincent, J. Philippe, Véronique, Vamara… pour leur participation. Merci à Jean-Philippe, président de l’Association pour l’organisation. Merci à notre expert Gaëtan, pour son animation. |

|

Voir ci-après :

- la rediffusion de cette BeezConférence (xxxxx minutes) (voir ici)

- la rediffusion de la page introductive sur l’Association, les BeezConf et autres productions (voir ici)

- les points clés abordés (voir ici)

- la séance de questions-réponses retranscrite (voir ici)

Voir la présentation générale et liste des BeezConf.

Rediffusion de la BeezConf « Sécurité de l’information » (xxxxx minutes)

– hh:mm sujet xxxxxxxxx.

Cette approche s’inscrit dans le cadre du Parcours Confiance numérique-économique-stratégique.

Ce contenu a été élaboré avec le soutien inconditionnel de nos membres.

Credit Musical : « Summer » by Benjamin Tissot – Royalty free music @ bensound.com

Crédit Photos : Pixabay et Unsplash

Rediffusion de la présentation de l’Association et des BeezConf durant cette session (2 minutes)

Points clés abordés durant cette BeezConf (synthèse)

La sécurité de l’information, tout le monde est concerné car tout le monde utilise et manipule de l’information, des données à caractère personnel, des données de santé…. Ce n’est pas une affaire d’outil mais de comportement. La sécurité de l’information n’est pas un frein : c’est une condition de confiance, d’autonomie et d’efficacité.

Ça concerne l’information en général. Et la sécurité repose sur le triptyque : confidentialité (accès aux informations par les seules personnes habilitées), intégrité (non altération de l’information), disponibilité (information accessible quand on en a besoin).

L’impact est de différente nature : fuite de données, souveraineté, indépendance, nuisance à l’image, usurpation d’identité, le blocage… Tout le monde est visé quel que soit sa taille.

Les risque les plus concrets : Phishing, smishing, rançongiciel/ crypto-blocage, usurpation d’identité, fuite d’information, perte ou vol de matériel, IA publique non maîtrisée … toutes ces menaces cherchent à provoquer une erreur humaine.

Les attaque simples ? Le leurre (incite à une action en utilisant habituellement 2 facteurs : l’argent et l’urgence -agir vite pour gagner ou éviter de perte une somme d’argent-), le clic sur un lien (vérifier que l’URL induite par le lien correspond bien au site cité) , la compromission (accès aux comptes, …)

Les réflexes essentiels sur vos appareils :

- mettre à jour les système d’exploitation (windows, linux, MacOs…) et applications

- verrouiller l’accès aux matériels, logiciels… avec des mots de passe solides

- chiffrer les disques (PC, téléphone…)

- sauvegarder régulièrement et vérifier l’intégrité des sauvegardes

- limiter ou bloquer les ports USB

- séparer les usages pro et perso (session différentes, dossiers différents, coffre forts différents…), séparer les informations selon leur degré de sensibilité (répertoire séparé, compte séparé…)

- ne cliquer jamais sur un lien sans l’avoir vérifié (a minima), le mieux était de ne pas cliquer mais de saisir directement l’URL habituelle (par exemple, je reçois un lien supposer de ma banque. Je ne clique pas mais vais sur le site de la banque pour accéder à l’information). Démonstration : cliquer ici pour accéder à https://fr.wikipedia.org/, renvoi sur le site du BeezMap.

>> En ligne et en mobilité : éviter les wifi public (ou utiliser un VPN), mettre à jour vos navigateurs internet, activer le MFA (authentification multi-facteur) partout où c’est possible et surtout sur les comptes sensibles, utiliser des Mots de passe uniques avec gestionnaire de mot de passe, utiliser un filtre de confidentialité sur votre PC et votre téléphone, ne télécharger que depuis des sites officiels, ne télécharger pas les pièces jointes non sures, ne pas ouvrir les messages douteux (vérifier les émetteurs des messages, le style/forme des messages…)…

>> IA publique et outils cloud : ne copier/ coller pas des contrats, codes sources, données personnelles ; ne pas utiliser des comptes personnels à titre professionnel (séparer les comptes et usages) ; ne donner aucune information qui n’est pas strictement utile (besoin d’en connaître) ; vérifier les clauses contractuelles avant utilisation d’un service (garantie de conservation des données, la disponibilité….)

>> En cas d’incident : isoler (se déconnecter du réseau, wifi …), alerter (prévenir les experts, les tiers concernés…), conserver des traces de l’événement (garder les messages, copie d’écran, faire un chronogramme des événements…), réagir sans attendre (changer les mots de passe…)….

Questions, réponses, partages et échanges

-question 1 Comment repérer les sites malicieux / sites de blocage ?

-question 2 Comment on sait-on qu’on est piraté ?

-question 3 Quels sont les outils simples et indispensables ?

-question 4 Pourquoi les fuites de données sont massives en Europe plus qu’ailleurs ?

-question 5 Quels sont les sites à connaître en cas de problème ?

-question 6 Les solutions libres sont-elles plus sures

-question 7 Pourquoi se soucier de la sécurité de l’information et de la protection des données personnelles

Question 1) Comment repérer les sites malicieux / sites de blocage ?

Il existe plusieurs types de sites Internet malveillants pour chercher à :

- Modifier, altérer les données pour nuire ou détourner de l’usage initial.

- Soutirer de l’argent d’un visiteur.

- Voler les données d’un utilisateur (identifiants de connexion…), données personnelles (noms, numéros de téléphone, dates de naissance, numéro de sécurité sociale…), informations financières (numéros de carte de crédit, identifiants de banque…)

- Installer un logiciel malveillant sur l’appareil d’un utilisateur.

Il n’existe malheureusement pas un moyen infaillible pour les détecter mais des indices : Demandes excessives de permissions ou d’informations personnelles, erreurs grammaticales, Absence d’URL en HTTPS, Noms de domaine incorrects, Présence de nombreux pop-ups ou publicités intrusives, Absence de fondements juridiques (mentions légales, cookies…), Offres trop belles pour être vraies

Certains experts publient des informations sur les menaces. Par exemple https://cti.bylife.fr/threats

Question 2) Comment on sait-on qu’on est piraté ?

>> Soit les hackers se manifestent et demandent une rançon.

>> Soit notre poste peut être utilisé par les hackers comme PC de rebond. On ne le sait pas mais on risque alors d’être inquiété lors d’enquête dans le cadre des attaques.

>> Soit nos données ont été piratées et on risque l’usurpation d’identité, les achats frauduleux….

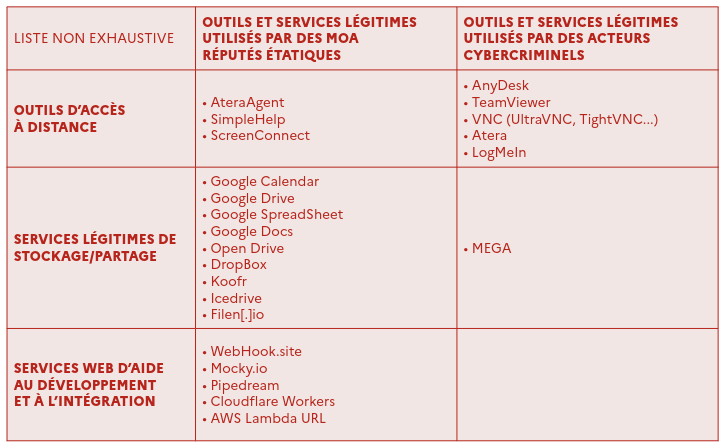

| Voici les outils commerciaux disponibles en sources ouvertes et exploités par des attaquants les plus observés par l’ANSSI au cours des six derniers mois (selon panorama de la cybermenace 2025 ANSSI) |  |

Question 3) Quels sont les outils simples et indispensables ?

- VPN et protection des connexions, Sécurise plusieurs appareils avec un seul compte, aide à éviter le phishing, les arnaques, logiciels malveillants, anti-malware, coffre fort de mot de passe… (par exemple NordVPN pour quelques € par mois).

- Éviter les wifi public (mieux vaut utiliser son point d’accès mobile…).

- Sauvegarde et intégrité des sauvegardes.

- Pour les antivirus, déjà bonne défense avec les outils natifs (type Microsoft Defender) ou utiliser des systèmes de type Linux.

Comment choisir ? Selon les outils, il existe des comparatifs. Il faut choisir selon ses usages et besoins (souveraineté, vie privée..).

Par exemple :

- le site Degoogelisons Internet propose différentes solutions alternatives aux géants du web.

- Sélection d’un logiciel libre (voir guide ANSSI)

- Critère d’évaluation d’un fournisseurs cloud (voir partage d’expert Beeznet)

- Produits et services certifiés, qualifiés, agréés par ANSSI (voir catalogue ANSSI)

Pour les services cloud, vérifier aussi:

- que siège du fournisseurs est situé dans un pays adéquat (car dans certains pays l’état à un droit de préhension des données , où qu’elles soient hébergées) – par exemple le CloudAct, loi américaine portant sur l’accès par le gouvernement aux données de communication (données personnelles), notamment opérées dans le cloud.

- le lieu d’hébergement des données avec une localisation précise (en Espace Économique Européen)

Question 4) Pourquoi les fuites de données sont massives en Europe plus qu’ailleurs ?

les attaques sont obligatoirement déclarées en Europe, ce qui n’est pas le cas dans les autres pays

l’Europe est particulièrement visée : de part ses positions sur la guerre en Ukraine … avec des attaques dopées à l’intelligence artificielle qui est devenue un élément clé de l’arsenal des menaces

« Cybermenaces : l’Europe est plus ciblée que jamais – panorama 2025 » (voir sur FranceInfo)

Les cybermenaces font partie intégrante de la vie numérique : pour s’en protéger, il est essentiel de bien comprendre la nature des attaques. Le niveau de cybermenace reste élevé, n’épargne personne et est le fait d’attaquants toujours plus difficiles à suivre. Les frontières entre acteurs étatiques et cybercriminels s’érodent (voir en detail Panoramas de la cybermenace sur CyberMalveillance)

Quel est le meilleur moyen de s’en prémunir ?

- Faire des sauvegardes

- garder des copies en local (copie) et/ou en serveur cloud (serveur avec ses données).

- Et s’assurer de l’intégrité de ses sauvegardes.

Pour cela, il convient de bien s’organiser pour centraliser et protéger ses données (chiffrée), identifier tout ce qui doit être sauvegardé (coffre-fort de mot de passe, documents, images/photo, carnet d’adresse, agenda, liste et paramètre d’application, paramètre de navigateur ou de messagerie), en faire une copie synchronisée sur un autre média (disque dur externe chiffré, ou NAS), faire des sauvegardes chiffrées, dé-dupliquées, compressées et historisées sur 1 disque externe par exemple (avec borg-backup par exemple), répliqué une fois par mois sur un second disque hors ligne (stocké si possible dans un lieu différent).

Utiliser le principe « Sauvegarde 3-2-1 ». Il consiste à avoir trois copies de données, sur deux types de supports différents, avec une copie hors site ou dans le cloud.

NB : Ne pas considérer les services cloud comme des sauvegardes (sauf si chiffrement coté client).

Question 5) Quels sont les sites à connaître en cas de problème ?

Information, sensibilisation :

- CNIL, Guide de la sécurité des données personnelles (version 2024) (voir guide CNIL)

- ANSSI, CyberDico : notions de cybersécurité et cybermalveillance (voir cyberdico)

- cybermalveillance avec ressources de sensibilisation (voir le site CyberMalveillance)

- MesServicesCyber plateforme de l’offre de services de l’ANSSI. Elle recense les services et ressources clés proposées par l’ANSSI et de certains partenaires publics dont cybermalveillance et la CNIL. Demander un diagnostic gratuit OU Accéder aux guides de l’ANSSI (Voir sur le site MesServicesCyber)

Gestion des violations de données à caractère personnelles :

- contacter votre assurance cyber si vous en avez une

- mode opératoire violation données (voir sur le site CNIL)

- téléservice sécurisé dédié à la déclaration des violations (voir sur le site CNIL)

Intrusion, cyberattaque, crypto blocage, alerte.… :

- Signalement en tant que lanceur d’alerte au titre de la loi du 09/12/2016. Concerne une disposition issue d’un cadre réglementaire en matière de sécurité des systèmes d’information susceptible de faire l’objet d’une sanction (Signaler une alerte sur le site ANSSI)

- contacter votre assurance cyber si vous en avez une

- mode opératoire cyber attaque (voir sur le site cybermalveillance)

Déclaration d’incident sur votre système d’information (Faire une déclaration d’incident au CERT-FR) - Signaler une vulnérabilité produit aux termes de l’article L. 2321-4-1 du code de la défense (Faire une déclaration de vulnérabilité au CERT-FR)

- téléservice de diagnostic cybermalveillance (permet en 10 minutes max de sélectionner la démarche appropriée à la situation, si besoin de déposer plainte, de se faire assister…) (voir diagnostic sur le site CyberMalveillance)

- PHAROS: Portail officiel de signalement des contenu illicite sur internet (accéder à PHAROS)

- THESEE : pour la plainte en ligne pour les arnaques sur internet (accéder à THESEE)

- MonServiceSécurisé : outil gratuit de l’ANSSI qui aide les entités publiques et leurs prestataires à sécuriser et à homologuer leurs services publics numériques : sites web, API, et applications mobiles (voir sur le site MonServiceSecurite)

- 17Cyber est un service gratuit, disponible 24h/24 et 7j/7, mis en place par la Gendarmerie nationale, la Police nationale et le site Cybermalveillance.gouv.fr afin d’accompagner les victimes de cybermalveillance. Ce guichet unique permet aux victimes d’identifier le type de menace auquel elles sont confrontées et de recevoir les conseils dont elles ont besoin pour résoudre leur problème (voir sur le site 17Cyber de la Gendarmerie)

Question 6) Les solutions libres sont-elles plus sures ?

En générale les logiciels libres, donc « open-source », sont réputés plus sécurisés, parce que le modèle permet une transparence et une correction rapide des vulnérabilités. Par ailleurs, la diversité des distributions et leur moindre popularité auprès du grand public les rendent moins ciblés par les acteurs malveillants. Intrinsèquement les système d’exploitation libre comme linux ou BSD sont réputés plus sur de par leurs architectures basées sur des modèles de permissions plus stricts, qui complexifient la compromission (par opposition à MSWindows historiquement plus permissif et avec des surfaces d’attaque très large).

Le libre inclut une panoplie de systèmes d’exploitation utilisé sur les serveurs d’internet mais également sur les postes de travail (et les smartphone). En général, les logiciels sont disponibles à travers un installeur propre à chaque distribution ( une « distribution » « emballe » les logiciels disponibles pour simplifier leur installation et leur mise à jour). C’est aussi une panoplie de logiciels pour exécuter différentes fonctions, identiques à celles de logiciels propriétaires par exemple pour stocker, enregistrer des vidéos, faire des montages photo-vidéos, rédiger-partager-transférer-stocker des documents… Degooglisons-internet propose des alternatives libres aux solutions propriétaires habituellement utilisées.

Et tout ceci est accessible au simple utilisateur individuel ou plus globalement au sein d’une entreprise ou tout autre type d’organisme.

Pour en savoir plus, voir BeezConf « Informatique libre et éthique »

Question 7) Pourquoi se soucier de la sécurité de l’information et de la protection des données personnelles ?

L’utilisation des outils numériques dans un cadre professionnel ou personnel ne cesse de croître et de se diversifier.

Guerre en Ukraine, à Gaza, au Soudan, en Iran …. accentuent les tensions entre les peuples face aux enjeux mondiaux et dérèglement du monde.

Trop faible prise de conscience des individus, entreprises, administrations, État… de la nécessité de se protéger

Ce état de fait représente pour les cybercriminels une opportunité de développer leurs attaques.

Il convient donc pour chacun·e de garantir la sécurité des ses informations sensibles et ses données à caractère personnel. Il en dépend la prospérité de notre économie, la souveraineté de la France, la maîtrise de notre destin, développer leur souveraineté, la profondeur, la masse, l’échelle dont ils ont besoin.

Le temps est venu pour chacun·e d’entre nous, nos entreprises, nos administrations… de prendre leur destin en main. Demain, il sera trop tard car se préparer à cela prend du temps et face au mur, le temps nous manquera !